ACL یا لیست کنترل دسترسی، یک ابزار امنیتی قدرتمند است که به سازمانها اجازه میدهد بر دسترسی کاربران به منابع مختلف نظارت و کنترل داشته باشند. در واقع، ACLها مانند یک نگهبان دیجیتال عمل میکنند که تعیین میکند چه کسی میتواند به چه چیزی دسترسی داشته باشد و با آن چه کاری انجام دهد.

ACL ها روی مجموعه ای از قوانین کار می کنند که نحوه ادامه حرکت یا مسدود کردن یک پکت فایروال و یا روتر را تعریف می کند.

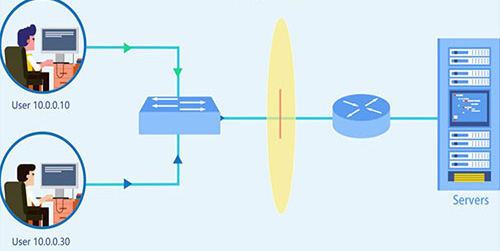

هنگامی که ACL را در یک دستگاه مسیریابی برای یک interface خاص تعریف می کنید، تمام ترافیک موجود در آن با عبارت ACL که یا آن را مسدود می کند یا به شما اجازه می دهد مقایسه می شود.

معیارهای تعیین قوانین ACL می تواند منبع ، مقصد ، یک پروتکل خاص یا اطلاعات بیشتر باشد.

ACL ها بیشتر در روترها یا فایروال ها استفاده می شوند، اما می توانند آنها را در هر دستگاهی که در شبکه کار می کند، از هاست، دستگاه های شبکه، سرورها و غیره پیکربندی شود.

خرید و مشاوره راهاندازی شبکه

جهت مشاوره راهاندازی شبکه و خرید تجهیزات شبکه با بهترین قیمت و تضمین کیفیت از فروشگاه معتبر نتورک شاپ بازدید نمائید.

فهرست عناوین محتوا

در دنیای امنیت شبکه، لیست کنترل دسترسی یا Access Control List یکی از اساسی ترین مؤلفههای امنیت شبکه است.

لیست کنترل دسترسی “ACL” تابعی است که ترافیک ورودی و خروجی را نظارت می کند و آن را با مجموعه ای از عبارات تعریف شده مقایسه می کند تا در نهایت امکان Permit و یا Deny را مشخص کند.

اجزاء تشکیل دهنده Access Control List

در اکثر سیستمهای مسیریابی (مانند سیسکو و میکروتیک)، ACLها (Access Control Lists) اجزای استانداردی دارند که برای کنترل دسترسی به منابع و تنظیم ترافیک شبکه استفاده میشوند. در زیر اجزای اصلی ACL و دستورالعمل کلی برای پیکربندی آنها توضیح داده شده است:

1. Sequence Number (شماره ترتیب): هر ورودی در ACL با یک شماره ترتیب مشخص میشود که نشاندهنده ترتیب اعمال قوانین است. این شماره ترتیب امکان سازماندهی و مرتبسازی قوانین ACL را فراهم میکند.

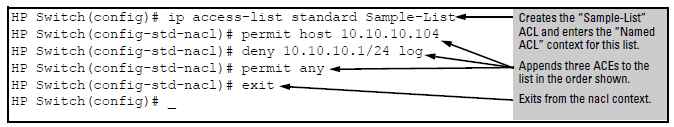

2. ACL Name (نام ACL): هر ACL میتواند با یک نام (ترکیبی از حروف و اعداد) تعریف شود تا شناسایی آن آسانتر باشد. این روش بهویژه در سیستمهایی که تعداد زیادی ACL استفاده میشود، برای مدیریت و شناسایی بهتر مفید است.

3. Remark (توضیحات): برخی از روترها امکان افزودن توضیحات به ACL را فراهم میکنند. Remark به مدیران کمک میکند تا منظور و عملکرد دقیق هر قانون را بهصورت مستند نگه دارند، که این کار به نگهداری و تغییرات بعدی کمک میکند.

4. Statement (عبارت دستوری): هر ورودی ACL مشخص میکند که آیا باید دسترسی داده شود (Permit) یا مسدود شود (Deny). این دستور تعیین میکند که آیا ترافیک تطبیق داده شده با قانون ACL مجاز به عبور است یا خیر.

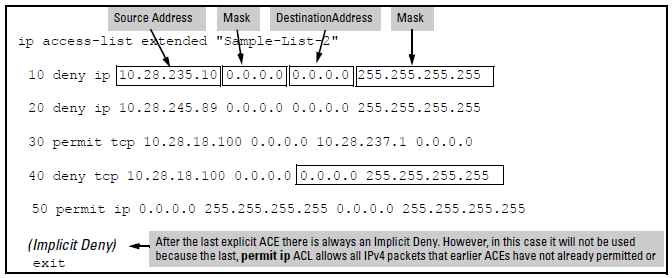

5. Network Protocol (پروتکل شبکه): پروتکل شبکه مشخص میکند که ACL بر چه پروتکلی (مانند IP، TCP، UDP، ICMP) اعمال میشود. این امکان را میدهد تا ترافیک خاص بر اساس نوع پروتکل شبکه فیلتر شود.

6. Source or Destination (مبدا و مقصد): ACL میتواند بر اساس آدرسهای IP مبدا و IP مقصد ترافیک را فیلتر کند. این امکان به شما اجازه میدهد که تصمیم بگیرید ترافیک از کجا آمده و به کجا میرود.

7. Log (گزارشگیری): برخی تجهیزات شبکه، مانند روترهای پیشرفته، امکان تولید لاگ (گزارش) برای ترافیک مجاز یا مسدود شده را فراهم میکنند. این قابلیت برای نظارت و عیبیابی ترافیک شبکه بسیار مفید است.

8. سایر مولفههای ACL پیشرفته: ToS (نوع سرویس): اولویت نوع سرویس را مشخص میکند که میتواند در کنترل کیفیت خدمات (QoS) مفید باشد.

- DSCP (کد نقطه خدمات متمایز): برای تعیین اولویت بستههای IP در شبکههای پیشرفته استفاده میشود.

- IP Precedence (اولویت IP): برای تعیین اولویت انتقال بستهها در شبکه به کار میرود.

این اجزا و مولفهها به شما امکان میدهند تا قوانین دسترسی را در شبکه خود به شکلی دقیق و کارآمد تنظیم و مدیریت کنید.

نحوی عملکرد ACLs چگونه است؟

برای اینکه عملکرد ACLsها را بهتر درک نماییم یک نگهبان را که جلوی یک درب بسته مستقر شده است را تصور کنید. نگهبان بر اساس دستورالعملی که به او گفته شده اجازه عبور به افراد را خواهد داد به طور مثال به او یک لیست داده شده که فقط این افراد اجازه ورود دارند.

افراد که میخواهند از این در عبور کنند نام آنها توسط نگهبان با لیست خود مطابقت داده میشود و در صورتی که نام آنها در لیست بود به آنها اجازه عبور از در را میدهد در غیر این صورت فرد اجازه عبور از در را نخواهد داشت.

ACLsها با استفاده از آیتمهای مختلف مانند پورت مبدأ و مقصد، آدرس مبدأ و مقصد، نوع پروتکل و … میتواند عمل فیلترینگ را روی بستههای ورودی یا خروجی یک پورت برای ما انجام دهد. زمانی که یک بسته به دستگاه میرسد در صورت وجود ACLs ، اطلاعات موجود در Header بسته را بررسی میکند و با آیتمهای تعریف شده در ACLs مقایسه میکنند و نسبت به آن اجازه یا عدم اجازه عبور به بسته را میدهد.

انواع مختلف ACL

چهار نوع اصلی از ACL (Access Control Lists) را توصیف خواهیم کرد که هر کدام برای مقاصد خاصی در شبکه استفاده میشوند. در ادامه توضیحات بیشتری درباره این چهار نوع ACL ارائه میکنم:

ACL استاندارد (Standard ACL)

ابتدایی ترین نوع است و می تواند برای استقرارهای ساده مورد استفاده قرار گیرد ، اما متأسفانه امنیت بسیار خوبی را ارائه نمی دهد.هدف ACL استاندارد محافظت از یک شبکه با استفاده از تنها آدرس منبع است. پیکربندی یک ACL استاندارد در روتر سیسکو به شرح زیر است:

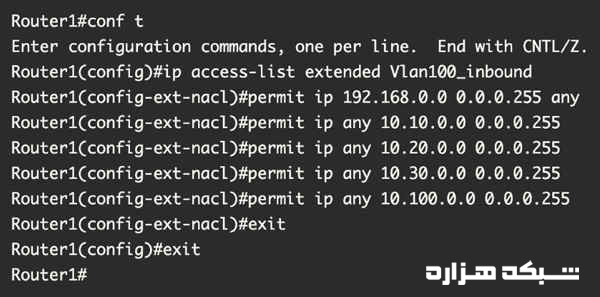

ACL گسترده (Extended ACL)

با استفاده از Extended ACL، می توانید منبع و مقصد را برای هر هاست و یا کل شبکه ها نیز مشخص کنید. همچنین می توانید بر اساس اطلاعات پروتکل (IP ، ICMP ، TCP ، UDP) از فیلتر Extended ACL برای فیلتر کردن ترافیک استفاده کنید.

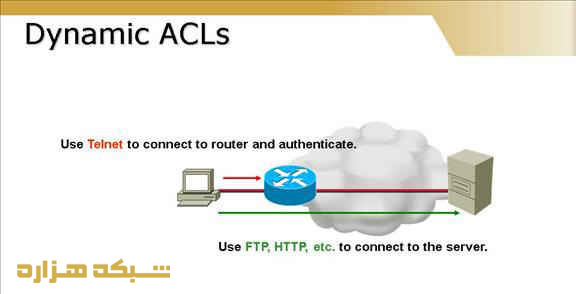

ACL پویا (Dynamic ACL)

به ACL های گسترده ، Telnet و تأیید اعتبار را اضافه می کنند. این نوع ACL ها اغلب به عنوان “قفل و کلید” شناخته می شوند و می توانند برای بازه های زمانی خاص استفاده شوند.

این لیست ها فقط در صورت احراز هویت کاربر از طریق Telnet به کاربر به یک منبع یا مقصد اجازه دسترسی می دهد.

ACL بازتابنده (Reflexive ACL)

ACL های بازتابنده همچنین به ACL های جلسه IP گفته می شوند. این نوع ACL ها ، ترافیک را بر اساس اطلاعات جلسه لایه بالایی فیلتر می کنند.

آنها نسبت به جلساتی که در داخل روتر ایجاد شده است ، واکنش نشان می دهند که آیا امکان ارسال ترافیک و یا محدود کردن ترافیک ورودی را دارند. روتر ترافیک ACL برون مرزی را تشخیص می دهد و ورودی جدید ACL را برای ورودی ایجاد می کند. پس از پایان جلسه ، ورودی حذف می شود. ACL را در روتر خود به این صورت پیاده سازی می کنیم:

درک ترافیک ورودی و خروجی در روتر یا سوئیچ لایه ۳، برای اجرای صحیح ACL بسیار مهم است.

هنگام تنظیم قوانین برای ACL، تمام جریانهای ترافیک را بر مبنای نگاه دستگاه روتر (نه شبکه های دیگر) باید انجام شود.

ترافیک ورودی جریانی است که از یک شبکه اعم از داخلی یا خارجی به اینترفیس روتر وارد می شود. از طرف دیگر ترافیک خارجی، جریانی خروجی ترافیک از اینترفیس روتر است.

برای اعمال ACL باید آن را در اینترفیس روتر اعمال کنیم. از آنجایی که کلیه تصمیمات مربوط به مسیریابی و هدایت از سخت افزار روتر گرفته می شود، ACL ها می توانند خیلی سریعتر اجرا شوند.

این چهار نوع ACL به مدیران شبکه امکان میدهند که انواع مختلفی از کنترل دسترسی را پیادهسازی کنند و امنیت شبکه را متناسب با نیازهای مختلف افزایش دهند.

در چه مواردی از ACLها استفاده میشود؟

ACLها به طور خلاصه، قواعدی هستند که تعیین میکنند چه کسی، چه چیزی و چه کاری میتواند در یک شبکه انجام دهد. به زبان سادهتر، ACLها مانند دربانانی هستند که ورود و خروج افراد به یک ساختمان را کنترل میکنند. ACLها در موارد زیر کاربرد دارند:

شبکهها

برای فیلتر کردن ترافیک شبکه، ایجاد مناطق امن و جلوگیری از حملات.

سیستمهای فایل

برای کنترل دسترسی به فایلها و فولدرها.

پایگاه دادهها

برای محدود کردن دسترسی کاربران به اطلاعات حساس.

سیستم عاملها

برای کنترل دسترسی به منابع سیستم مانند پرینترها و دستگاههای ذخیرهسازی.

نرمافزارهای کاربردی

برای کنترل دسترسی کاربران به ویژگیهای مختلف نرمافزار.

به طور کلی، هرجا که نیاز به کنترل دسترسی به منابع وجود داشته باشد، از ACLها استفاده میشود.

چرا ACLها برای هر سازمان ضروری هستند؟

ACLها (Access Control Lists) برای هر سازمانی ضروری هستند، زیرا به مدیران شبکه امکان میدهند تا ترافیک شبکه را به دقت کنترل کنند و از امنیت و مدیریت موثر منابع شبکه اطمینان حاصل کنند.

در اینجا دلایل اصلی اهمیت ACLها برای سازمانها آورده شده است:

- افزایش امنیت شبکه: ACLها با فیلتر کردن ترافیک ناخواسته و محدود کردن دسترسیهای غیرمجاز از حملات و تهدیدات جلوگیری میکنند.

- کنترل دقیق دسترسی: ACLها به مدیران اجازه میدهند تا دسترسی به منابع شبکه را بر اساس IP، پروتکلها و پورتها محدود کنند.

- مدیریت پهنای باند: با مسدود کردن ترافیک غیرضروری، کارایی شبکه افزایش مییابد و پهنای باند برای سرویسهای حیاتی آزاد میشود.

- اجرای سیاستهای امنیتی: ACLها به سازمانها کمک میکنند تا سیاستهای امنیتی و انطباق قانونی را پیادهسازی کنند.

- محافظت از دادههای حساس: ACLها دسترسی به اطلاعات حساس را محدود کرده و از نشت اطلاعات جلوگیری میکنند.

- کاهش ریسک تهدیدات داخلی: ACLها از دسترسی غیرمجاز کاربران داخلی به منابع حیاتی جلوگیری میکنند.

در مجموع، ACLها امنیت، کارایی و مدیریت بهتر شبکه را تضمین میکنند

به طور کلی، ACLها به عنوان یک لایه حیاتی در استراتژی امنیتی و مدیریتی شبکه عمل میکنند و به هر سازمانی امکان میدهند که دسترسی به منابع خود را به شکلی ایمن و کارآمد کنترل کند. بدون استفاده از ACLها، شبکههای سازمانها در معرض حملات و نقض امنیتی قرار میگیرند که میتواند منجر به از دست دادن دادهها، ایجاد آسیبهای مالی و شهرتی و کاهش کارایی شبکه شود.

جمع بندی کلی محتوا درمورد ACLها

Access Control Lists (ACLها) ابزارهای قدرتمندی هستند که به مدیران شبکه امکان میدهند تا دسترسی به منابع مختلف شبکه را به دقت کنترل کنند. این لیستها بر اساس قوانینی که میتوانند شامل آیتمهایی مانند آدرس IP، پورتها و نوع پروتکلها باشند، تعیین میکنند که کدام بستهها اجازه عبور دارند و کدام باید مسدود شوند.

استفاده از ACLها در مدیریت دسترسی و افزایش امنیت شبکه حیاتی است. آنها میتوانند برای محدود کردن دسترسی به منابع حساس، جلوگیری از حملات سایبری و مدیریت بهینه ترافیک شبکه به کار گرفته شوند. با وجود انواع مختلف ACLها این تکنولوژی به مدیران شبکه این امکان را میدهد تا کنترل دقیقی بر جریان دادهها و ارتباطات شبکه داشته باشند.

در نتیجه، پیادهسازی صحیح ACLها میتواند به کاهش ریسکهای امنیتی، بهبود عملکرد شبکه و اعمال سیاستهای دقیق دسترسی کمک شایانی کند.

چگونه ACLها ترتیب قوانین را مدیریت میکنند؟

هر قانون ACL با یک شماره ترتیب مشخص میشود. این شماره ترتیب مشخص میکند که قوانین به چه ترتیبی اجرا شوند. اولین قانونی که با ترافیک تطبیق پیدا کند، اعمال میشود.

چگونه میتوان یک ACL را اصلاح کرد؟

برای اصلاح ACL، میتوان قوانین جدید اضافه کرد، قوانین موجود را ویرایش یا حذف کرد. همچنین میتوان از Remark برای افزودن توضیحات به قوانین استفاده کرد تا مدیریت آنها آسانتر شود.

آیا ACLها میتوانند لاگ ایجاد کنند؟

بله، برخی از تجهیزات شبکه به شما اجازه میدهند گزارشگیری یا لاگ ایجاد کنید تا ترافیک مجاز یا مسدود شده را مشاهده و تجزیه و تحلیل کنید.

آیا ACLها میتوانند در لایههای مختلف شبکه عمل کنند؟

بله، ACLها میتوانند در لایههای مختلف شبکه (لایه 2 و لایه 3) استفاده شوند و ترافیک را بر اساس IP، پروتکلها، و پورتها در لایه 3 فیلتر کنند.

چگونه یک ACL را به روتر اضافه میکنیم؟

ACLها معمولاً از طریق خط فرمان روتر پیکربندی میشوند. برای اضافه کردن ACL، باید قوانین مشخصی را بنویسید و سپس آن را به اینترفیس مناسب اعمال کنید.

در ارتباط باشید